ニュース

BitLockerすり抜ける「YellowKey」脆弱性。発見者曰く「意図的なバックドア」

2026年5月14日 11:16

BitLockerで暗号化されたドライブは安全――その常識を覆す脆弱性が発覚した。過去に複数の脆弱性を発見しているNightmare-Eclipse氏は5月13日、「YellowKey」と呼ばれるWindows 11のBitLockerをすり抜ける脆弱性を公開した。同氏はこれを脆弱性ではなく、意図的に仕込まれた「バックドア」だという見方を示している。

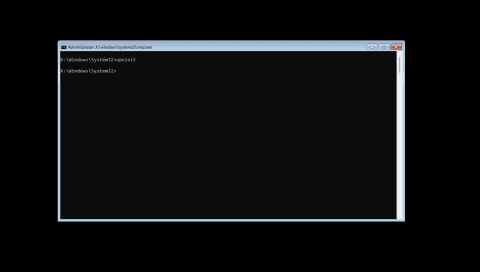

YellowKeyは、Windows回復環境「WinRE」を悪用した脆弱性。再現方法は簡単で、同氏がGitHub上で公開しているFsTxフォルダの中身を、別途用意したNTFS(FAT32/exFATでも動作する可能性がある)でフォーマットされたUSBメモリの\System Volume Information\FsTxフォルダにコピー。

そしてそのUSBメモリを、BitLocker適用済みのPCに接続してWinREを起動(Windows起動後の画面なら、Shiftキーを押しながらマウスでPCの再起動ボタンを押す)。起動時にCtrlキーを押したままにすると、BitLockerで保護されたボリュームへ無制限アクセスできるシェルが起動するという。

BitLockerで保護されたディスクをPCから物理的に取り出し、別のPCでそのディスクのEFIシステムパーティションの同じフォルダにコピーしてからそのPCにディスクを戻しても機能するため、USBポートが無効化されたPCなどでも利用できてしまう。BitLockerはWindowsが入っているボリュームを暗号化できるが、起動するためのEFIシステムパーティションを暗号化できないためだ。

BitLockerバイパスを引き起こす原因となっているコンポーネントは、通常のWindowsシステム内にもまったく同じ名前で存在しているが、バイパス機能はなく、WinRE内でのみ存在する特別なコンポーネントがBitLockerバイパスを引き起こす。こうした機能的な違いがあることから同氏は「意図的に仕込まれたバックドアではないか」と疑っている。また、Windows 10では影響を受けず、Windows 11およびWindows Server 2022/2025のみが影響を受けるのも不自然な点だ。

現時点ではMicrosoftから対応のアナウンスがない。これが意図的なバックドアであるか、単なる脆弱性であるかは不明だが、誰でも簡単に悪用できる状態にある。対応されるまでの間、機密情報が保存されているPCがたとえBitLockerで保護したものであっても、運用には十分注意されたい。

![液晶ディスプレイ アイ・オー・データ DI-D242SA-F [100Hz対応 フリースタイルスタンド ワイド液晶ディスプレイ 23.8型] 製品画像:15位](https://thumbnail.image.rakuten.co.jp/@0_mall/etre/cabinet/itemimage35/1292998.jpg?_ex=128x128)

![[アウトレット] ゲーミングモニター ホワイト パステル ブルー 200hz 24インチ pcモニター 144Hz 165Hz対応 モニター 白 フルHD IPS HDR ノングレア スピーカー搭載 VESA 23.8インチ 液晶ディスプレイ Pixio ピクシオ 公式 PX248WAVE 製品画像:14位](https://thumbnail.image.rakuten.co.jp/@0_mall/pixiogaming/cabinet/outlet/px248w-outlet.jpg?_ex=128x128)

![転生したらスライムだった件(32) (シリウスKC) [ 川上 泰樹 ] 製品画像:29位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/7544/9784065437544_1_2.jpg?_ex=128x128)

![目の下のクマ治療 「動画・イラスト・写真」で学ぶ (THE美容外科Essentials) [ 水谷 和則 ] 製品画像:28位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/1334/9784840491334_1_4.jpg?_ex=128x128)

![遊☆戯☆王OCG STORIES 6 (ジャンプコミックス) [ 三好 直人 ] 製品画像:27位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/7948/9784088847948_1_15.jpg?_ex=128x128)

![タッチペンで音が聞ける!はじめてずかん1000 英語つき [ 小学館 ] 製品画像:23位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/6775/9784099416775_1_37.jpg?_ex=128x128)

![DSM-5-TR精神疾患の診断・統計マニュアル / 原タイトル:Diagnostic and Statistical Manual of Mental Disorders 原著第5版の翻訳[本/雑誌] / AmericanPsychiatricAssociation/〔編〕 日本精神神経学会/日本語版用語監修 高橋三郎/監訳 大野裕/監訳 染矢俊幸/訳 神庭重信/訳 製品画像:21位](https://thumbnail.image.rakuten.co.jp/@0_mall/neowing-r/cabinet/item_img_2010/neobk-2872954.jpg?_ex=128x128)