ニュース

二要素認証を回避するゼロデイ攻撃も。Googleが“産業化”したAI悪用攻撃に警鐘

2026年5月12日 11:30

ハッカーたちの兵器は今や、手作業でコーディングされたマルウェアから、自律的に思考するAIへと進化を遂げつつある。米Google CloudのGoogle Threat Intelligence Group(GTIG)が5月11日(現地時間)に公開した最新レポートは、サイバー攻撃者によるAIの利用が初期段階の実験から、大規模な「産業化」のフェーズへと成熟しているという、身の毛のよだつような現状を浮き彫りにした。

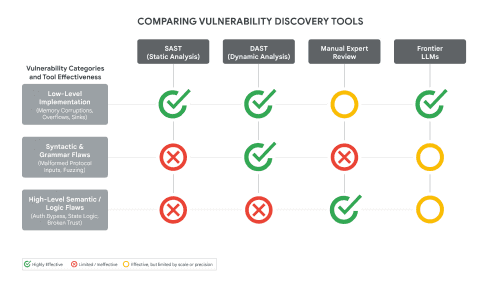

レポートによれば、特に中国と北朝鮮に関連する複数の脅威活動グループで、AIを活用した脆弱性の発見とエクスプロイトの開発が積極的に行なわれていることが分かった。たとえば、Geminiを上級セキュリティ監査担当者やC/C++バイナリセキュリティ専門家として操作させ、TP-Link機器のファームウェアやOdetteファイル転送プロトコルを対象とした脆弱性調査支援のために使っていた形跡があるという。

初の事例として、幅広く使われているオープンソースのシステム管理ツールにおいて、ゼロデイ脆弱性を突き、二要素認証(2FA)を回避するPythonスクリプトベースのゼロデイエクスプロイトがAIによって開発されたことが分かった。スクリプトが、LLMのトレーニングデータに特徴として見られる構造化された教科書的なPythonic形式を使用していたことから判明した。GTIGは影響を受けたベンダーと協力し、脆弱性を開示し脅威活動を阻止したという。

このほか、AIによって不活性コードや無関係なロジックを挿入する難読化や、マルウェアの自律的な動作へのAI組み込み、AIを活用した調査/偵察/攻撃ライフサイクル支援、AIによる実在のジャーナリストのなりすましによる情報作戦攻撃なども進んでいるとした。

一方で、AIを利用するソフトウェア開発環境自体を狙った攻撃も増加している。「OpenClaw」のスキルパッケージに偽装したマルウェアの配布や、サイバー犯罪グループ「TeamPCP」による「GitHub Actions」といった複数のサプライチェーンの攻撃が確認されており、AI開発環境から認証情報や機密情報を窃取する被害が発生している。

GTIGは防御策として、脅威インテリジェンスの活用によって敵対勢力活動を阻止し、必要に応じて法執行機関と連携を進めている。また、ソフトウェアの未知の脆弱性を積極的に発見する「Big Sleep」や、重大なコードの脆弱性を自動修正する「CodeMender」など、防御側にもAIを駆使したツールを利用し役立てていると述べた。

![【今だけ新品無線マウスプレゼント中】富士通 LIFEBOOK U9311/F 中古 ノートOffice 選べるOS Win10 or Win11 第11世代[Core i5 1145G7 メモリ16GB SSD512GB 指紋認証センサー 無線 カメラ 13.3型] :良品 製品画像:27位](https://thumbnail.image.rakuten.co.jp/@0_mall/whatfun-pc/cabinet/39/u9311f-s_r.jpg?_ex=128x128)

![HP EliteDesk 800 G6 DM (Win11x64) 中古 Core i5-2.3GHz(10500T)/メモリ8GB/SSD256GB/超小型 [C:並品] 2021年頃購入 製品画像:14位](https://thumbnail.image.rakuten.co.jp/@0_mall/usedpc/cabinet/url1/5725692c.jpg?_ex=128x128)

![2026年度版 みんなが欲しかった! 宅建士の教科書 [ 滝澤 ななみ ] 製品画像:30位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/9273/9784300119273_1_16.jpg?_ex=128x128)

![[6月下旬より発送予定][新品]新装版 頭文字D イニシャルD (1-24巻 全巻) 全巻セット [入荷予約] 製品画像:29位](https://thumbnail.image.rakuten.co.jp/@0_mall/mangazenkan/cabinet/syncip_0032/m2560499371_01.jpg?_ex=128x128)

![[新品][全巻収納ダンボール本棚付]ガラスの仮面 (1-49巻 最新刊) 全巻セット 製品画像:28位](https://thumbnail.image.rakuten.co.jp/@0_mall/mangazenkan/cabinet/syncip_0009/ka-02_01.jpg?_ex=128x128)

![In Red (インレッド) 2026年 7月号 [雑誌] 製品画像:27位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/0766/4912017630766.gif?_ex=128x128)

![TOEIC L&Rテスト文法問題でる1000問 [ TEX加藤 ] 製品画像:26位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/0833/9784866390833_1_6.jpg?_ex=128x128)

![薬屋のひとりごと~猫猫の後宮謎解き手帳~(22) (サンデーGXコミックス) [ 日向 夏 ] 製品画像:25位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/2294/9784091582294_1_10.jpg?_ex=128x128)

![青天 [ 若林 正恭 ] 製品画像:24位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/0665/9784163920665_1_11.jpg?_ex=128x128)

![100日後に英語がものになる1日10分 ネイティブ英語書き写し [ ブレット・リンゼイ ] 製品画像:23位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/2429/9784763142429_1_2.jpg?_ex=128x128)

![ダンダダン 24 (ジャンプコミックス) [ 龍 幸伸 ] 製品画像:22位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/1259/9784088851259_1_5.jpg?_ex=128x128)

![わたしはこれでやせました [ MEGUMI ] 製品画像:21位](https://thumbnail.image.rakuten.co.jp/@0_mall/book/cabinet/4512/9784478124512_1_2.jpg?_ex=128x128)